2015年 - VECサロン

2015年

- “Industry4.1J”実証実験 中間報告

VEC事務局長 村上 正志 - SCF2015/計測展2015 出展報告

VEC事務局長 村上 正志 - 日本の経済成長戦略 - IoTとCyber Physical Systemsと国際標準規格の動向と“Industry4.1J”の誕生

VEC事務局長 / 株式会社ICS研究所 村上 正志 - プライベートクラウドのVirtual Serverを使った制御システムセキュリティ対策

VEC事務局長 村上 正志 - SCF計測展2015にVEC(バーチャルエンジニアリングコミュニティー)が展示参加

VEC事務局長 村上 正志 - 制御システムセキュリティ対策セミナー2015

VEC事務局長 / 株式会社ICS研究所 村上 正志 - ICS-CERT 最新情報と制御システムセキュリティ対策動向について

VEC事務局長 / 株式会社ICS研究所 村上 正志 - “Industry4.1J”が制御システムセキュリティ対策の概念を変える

VEC事務局長 / 株式会社ICS研究所 村上 正志 - もっと制御システムセキュリティ対策を学ぼう

VEC事務局長 村上 正志 - IoT/サイバー空間 最前線2015年7月

VEC事務局長 村上 正志 - 公開セミナー資料(各会場共通)

- サイバー攻撃の標的と認証制度について

VEC事務局長 村上 正志 - 日本版モノづくり革新 “Industry4.1J” その3

VEC事務局長 村上 正志 - 日本版モノづくり革新 “Industry4.1J” その2

VEC事務局長 村上 正志 - 「Industry4.1J」実証実験プロジェクト

プロジェクト - 制御システムセキュリティ対策人材教育

VEC事務局長 村上 正志 - VEC会員様限定 制御システムセキュリティ対策 e ラーニング

CIIE事務局 - 日本版モノづくり革新 “Industry4.1J”

VEC事務局長 村上 正志

制御システムセキュリティ対策人材教育

皆様、制御システムセキュリティ対策は進んでいるでしょうか?

制御システムセキュリティ対策には、大きく二つの要素がある。一つは、現場の制御システムをセキュアにするハードウェア面である。もう一つは、ソフトウェア面の人材育成である。今回は、ソフトウェア面について述べる。

1.はじめに

制御システムセキュリティを一言で何?と聞かれることがあるが、重要インフラや社会インフラやプラント系にFA系にディスクリート系と言うように、サイバー攻撃から守る制御システムの構造そのものが千差万別違う現実を知っている方は、「一言で言えるほど単純ではない。時間かけても説明しきれない。」となるでしょう。それを「情報セキュリティ」で片づけるのは怖いと考えるエンジニアも多いはずである。だから、制御システムエンジニアや制御製品開発エンジニアが製品セキュア品質を管理するマネージャが、情報セキュリティを学んで制御システムセキュリティに活かしていくしかないが、その時間が無い。サイバー攻撃は待ってくれない。そこで、実際にボードコンピュータ設計を経験し、制御製品を開発設計した経験を持ち、制御システム設計を経験し、プラント制御を経験したエンジニアが解説する講座が4月にリリースする。その概要をご紹介する。

2.用語説明

無料で見られる用語説明がある。

無料で見られる用語説明がある。

例えば、「マルウェア」については、種類だけでも解っているものの中の主要なもので12種ほどある。

さらに、Ransomware(ファイルを暗号化して企業や個人を恐喝)やHavex(OPC Classic Serverに集まるデータを搾取)などが2014年に出てきている。

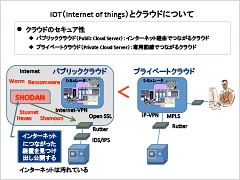

IOT(Internet of things)とクラウドについての認識も大切な用語解釈でもある。

PDF資料(P2)2009年頃から、インターネットを通してワームが侵入するインシデントが発生する件数が増えてきたことや2010年のStuxnetの登場で、工場では生産システムや制御装置や機械などのインターネット接続を禁止したり、制限したりしてきた。

2012年に始まったSHODANに至っては、日本の制御装置や機械などでインターネットにつながっていることを検知した数が、北米や欧州の国々に比べて日本はかなり少ない。それでも、3万4千台を超えているというSHINE (SHodan INtelligence Extraction) プロジェクトの報告書結果が出ている。

3.基礎講座

制御システムセキュリティに関連する情報を整理して講義する基礎講座を用意した。

- 情報セキュリティと制御システムセキュリティの違い

- 脅威と被害

- 攻撃側の視点で見た制御システム

- 脆弱性情報対応基礎

- 国際標準規格と認証機関

- 世界のCSS機関

- 制御システムセキュリティゾーン設計基礎

- 制御システムセキュリティ対策の全体像と各手法

- 認証 CSMS認証、SSA認証、EDSA認証

- インシデント対応基礎

- セキュア改善

- 関連法規制について

の内容について講義している。

4.企業における対策講座

企業における管理者を対象にした講義内容にしている。基本は、「脅威と被害と対策」その1~4と、テーマは一つに絞り込んで解説している。

経営者の立場では、時代の変化や顧客の要求の変化を敏感にとらえながら、自社の企業力を見て、事業経営をしていくことが求められる中、サイバー攻撃対策のリスクアセスメントと被害にあった後の回復力を装備していくことを考えていくことになる。そんな中、起きている問題を冷静に見て、

- 企業責任 ガバナンス

- リスクアセスメント

- 投資と効果と成長

- 組織つくり

- 管理と維持

- 人材育成

などを具現化していかなければならない。

5.現場管理における対策講座

現場の対策として具体的に実現できる対策の解説をしている。

- セキュリティ5S

- 現場での脅威と被害と対策

- セキュア改善前にすること

- 現場用セキュリティ製品

- 定期点検/修繕での作業

「セキュリティ5S」は、現場でのセキュリティ対策としての整理(機器リスト+ソフトリスト+データリストの整理)、整頓(対処作業ができる環境造り)、清潔(対処作業ができる環境維持管理)、清掃(操業できる環境維持管理)、躾(現場ルールの徹底)を意味する。

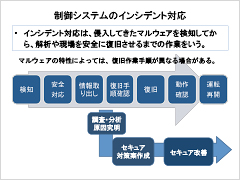

6.インシデント対応講座

PDF資料(P3)復旧作業で経験した工夫のツールについて解説している。インシデントフローの作り方などのテーマは今後補充していく予定である。

インシデントは、事故や事件などの意味以外に、事故に繋がりかねない(繋がりかねなかった)出来事、状況、異変、危機をも意味する。

制御システムセキュリティでは、制御システム上での話なので、通常とは違う異常発生や不具合、故障、事故、などの事象が起きたことを意味する。

「インシデント対応」となると制御システムセキュリティでは、異常分析、対処、復旧、運転再開、改善などを意味する。

7.発注・受け入れ・現場立ち上げ講座

制御システムセキュリティ対策を実施していくには、制御システムの発注作業や受け入れ作業、現場立ち上げ作業で実現する課題もある。

- 要求仕様書

- 工場立会試験

- 受け入れ検査から試運転試験まで

つまり、実際に、制御システムをセキュア化していこうとすると要求仕様書にどのようなことを表現していくかが課題となってくる。

現場に入った後ではセキュア性能を確認できないことを納品する前に実施する工場立会試験で実施する必要があるが、どのようなセキュア性能試験をどのような方法でどこまで確認しておかなければならないかを明らかにしておく必要がある。

さらに、納品後の検査でどこを確認するべきかという課題もある。

8.現場セキュア改善講座

PDF資料(P4)現場のセキュア改善を実施していくには、単にセキュアな制御製品を入れれば終わりではない。また、サイバー攻撃側の視点で制御システムが置かれている脅威リスクアセスメントを実施すると「ウィールスチェックをしているから対策済である。」というセキュア認識は低いという現実を理解することから現場のセキュア改善は考えていく必要がある。

「そこまで投資しても効果はあるのか?」という疑問に、制御システムを標的にしたサイバー攻撃者は、ゲーム感覚のハッカーもいるようだが、組織的に攻撃を研究し、仕事として攻撃コードや開発している。当然、サイバー攻撃のレベルは高度になってくる。

防衛産業を攻撃するには、使われている工作機械の仕組みを知らなければ攻撃できない。そのために工作機械ベンダの情報を入手する攻撃側の理由がある。同じく、重要インフラや社会インフラで使用される制御システムを攻撃する側は、そこで使用されている制御装置や制御製品の攻撃コードを作るべく、使われている通信プロトコル仕様やアプリケーションの仕様や癖を研究するべく情報入手に力を入れている。

その標的にならないことを選択すれば良いという考えは存在しても、同じ通信プロトコル仕様を使用していると標的になりたくなくても標的になってしまっている。

情報セキュリティは、攻撃側と防衛側のイタチゴッコだから限が無いとお考えの方もいるようだが、制御システムセキュリティでは、制御システムセキュリティ特有の対策もあり、防衛手法を組み合わせると、同じ攻撃コードでも、インシデント発生のリスクは変わってくる。問題は、防衛側が攻撃側の視点で制御システムセキュリティ対策を実施できているかどうかである。

インシデント検知の仕組みがある制御システムと無い制御システムでは、事故にならないようにすることに最善を尽くしたかどうかの結果は大きく違ってくる。制御システムセキュリティ対策が研究されて、防衛手法が明らかになってきている現在、「標的になったから防げませんでした。」とか「想定範囲外でした。」という理由が通用するのかは、疑問である。

リスクがあると言われながらやらなかったことへの非難を受けるのは、福島第一原発事故事例でお分かりであろう。(いつ起きるかわからない津波のリスクがあることを指摘された福島第二原発は対策処理したが、福島第一原発は廃炉が近いと言う理由で対処しなかった。)

9.エンジニアリング講座

PDF資料(P5)受注したプロジェクトでセキュア性を求められたら実施していくと言っても、常日頃から制御システムのセキュア性をどう設計したら良いかを考えている余裕は無いのが実状ではないだろうか。それを短期間でスキルアップするのに効果的な講座が必要であると考えた。

- セキュアエンジニアリング

- オペレーションゾーン設計

- 要求仕様書から読み取る範囲

- 見積もり設計でのセキュア仕様

- 試験評価の方法

- 試験方案でのセキュア試験

- 品質保証と顧客サポート

あと必要になってくるのが、セキュリティ製品の機能仕様と性能レベルの情報と取扱い習得になる。

10.発注先監査講座

制御装置や機械やロボットの発注先の監査を実施する場合に、どのような範囲をどのように確認しておくべきかという課題に直面する時に、すぐに必要な知見のスキルアップをしたいものである。

- 発注先監査

- 監査基準項目と基準

- 関連法規制

11.装置ベンダにおける対策講座

装置ベンダにおける課題をまとめて講座のカリキュラムを構成している。

- 攻撃側の視点と対策機密情報

- 脆弱性情報管理

- 設計環境整備と健全化管理

- 設計仕様書で対応できること

- 試験評価の方法

- セキュア製品開発プロセス

- セキュア設計技術

- 発注仕様書から納品まで

- 品質保証と顧客サポート

- インシデント対応設計

- リモートサービス

長い年月使用する制御装置であるが、インシデント対応時にログ機能が必要になるし、脆弱性対応でパッチ処理を行うにも、設計段階で仕組みをしておかなければ、対応のしようがなくなる。また、既に納めて使用している装置についてもセキュア改善が必要となる。そのセキュア改善をするにも、どのような対応範囲を考えていかなければならない。

12.機械ベンダにおける対策講座

機械ベンダやロボットベンダにおける課題をまとめて講座のカリキュラムを構成している。

- 攻撃側の視点と対策機密情報

- 脆弱性情報管理

- 設計環境整備と健全化管理

- 設計仕様書で対応できること

- 試験評価の方法

- セキュア製品開発プロセス

- セキュア設計技術

- 発注仕様書から納品まで

- 品質保証と顧客サポート

- インシデント対応設計

- リモートサービス

現場の納めた機械やロボットでインシデント対応時にログ機能が必要になるし、脆弱性対応でパッチ処理を行うにも、設計段階で仕組みをしておかなければ、対応のしようがなくなる。

13.制御ベンダ講座

制御ベンダにおける課題は、制御製品のセキュア強化であるが、製品開発のプロセスや開発時のセキュア性能品質の評価確認テストや製品仕上がり時のセキュア試験、脆弱性情報についての対処組織の機能などでサプライヤとしての企業責任範囲を果たすに必要なことは何かを確認することと、関係者の人材教育に活用できる講座内容にしている。

- 制御ベンダの取り組み

- 脆弱性情報管理

- 設計環境整備と健全性管理

- セキュア製品開発

- セキュア製品開発プロセス

- セキュア評価

- 攻撃側の視点から見た機密情報

- 製品仕様で対策できること

現場でインシデント検知した後のログの取り出しや、脆弱性対処のパッチ処理などは、製品設計時に考慮していなければ実現はしない。

14.認証講座

製品認証をどのようにとらえて事業戦略や商品戦略を立てていくかは、商品企画や事業企画の課題である。また、実際に開発部門が直面する課題を確認しておきたい場合や実作業を進める担当者にとってのスキルアップを考えると認証に関する情報をまとめて知っておかなければならない。

- 認証の目的と期待効果

- 第三者認証

- CSMS認証

- SSA認証

- EDSA認証

- Achilles認証

- 自己認証

15.システムインテグレータ講座

システムインテグレータの仕事では、まず、仕様書から対策設計の範囲を読み取る作業がある。それによって使える対策方法を上げていく作業がある。その時の思考について解説した講座もある。

- 仕様書から対策設計の範囲の読み取り

16.セキュリティベンダ向け講座

セキュリティベンダが制御システムを抱えるユーザーとベンダとシステムエンジニアとシステムインテグレータにセキュリティ製品の取り扱い方法を適切に伝えるに必要と思われる制御システムに関する知識について知ることができる講座もある。

- 制御システムの種類と規模

- 業界別法規制

17.ゾーン設計の技術講座

制御システムセキュリティ対策を織り込んでいく制御システム設計を実現していくに、制御装置や機械・ロボットを配列した生産システムや監視制御システムや管制システムを設計する時に導入するセグメント設計やゾーン設計を行っていくのに、どのような手法があるのかは、継続的研究課題でもある。その成果を解っている範囲で解説した講座も今後、開発していく。

18.セキュリティベンダ製品の取り扱い講座

セキュリティベンダ製品の中で、制御システムセキュリティをテーマに取り組んでいるセキュリティベンダ製品の取り扱い上の注意などの講座も開発していく。

19.まとめ

人材教育の中で考えていかなければならないことがいくつかある。

- 必要になったから受ける教育

- 新人教育

- 担当業務で必要

- チームリーダ教育

- グループリーダー教育

- 転属による教育

具体的にどのような要素を身につけて業務にあたっているべきかを考えた人材教育構造をマトリックスに管理・運営していくことになる。

今回、開発した制御システムセキュリティ対策の教育コンテンツは、以下の特長を持つ。

特長

- ビデオコンテンツで解りやすい

- 習得スキルチェック機能

- 職種別教育カリキュラムコースを設定

- 経営者から技術者、品質管理者までカバー

- スマフォやタブレットやPCで受講できる

- クラウドServerを利用

ビデオコンテンツは大容量データなのでクラウドを利用 - 教育管理者機能で人材教育管理

受講成績などの個人情報は、企業内の管理者で管理することになる。

注:講座名講座数は変わることがあります。

VEC会員には、特典があるので、事務局へお問い合わせください。

Email: contact@ciie-b.com