2018年 - VECサロン

2018年

- Cyber Physical Production System時代の安全制御システムセキュリティ対策について

VEC事務局長 / 株式会社ICS研究所 村上 正志 - IoT新時代の新たなサイバー脅威と対策

VEC事務局長 / 株式会社ICS研究所 村上 正志

Cyber Physical Production System時代の安全制御システムセキュリティ対策について

生産工場のIoT/CPS/CPPSを導入していくに、フィジカル部分の安全(機能・機械・電気・グループ安全)を確保して事業継続するにはシステム全体のサイバーセキュリティ対策が必須です。

ところがアンチウイルスソフトやファイヤーウォールでは検知できないウイルスやマルウェアが急増しており、装置や機械のコントローラの内部までアクセスするマルウェアが多く出ているのに、ネットワークの通信監視だけでインシデント検知から回復作業までできる訳がありません。なのに、その具体的対策が分からない。顧客の製造ネットワークにつながる装置や機械のセキュリティ対応をどこまで実施すれば良いかが分からない。リスクアセスメントに時間がかかりすぎるなど、多くの課題を抱えております。

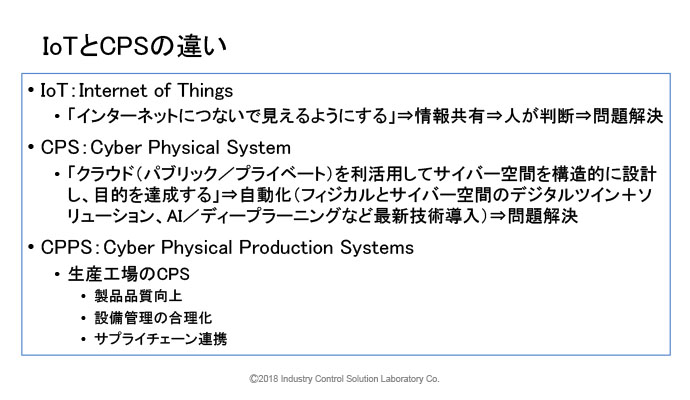

1.IoTとCPS/CPPSの違い

IoT(Internet of Things)は、見える化をして人に判断を委ねるソリューションと定義する。

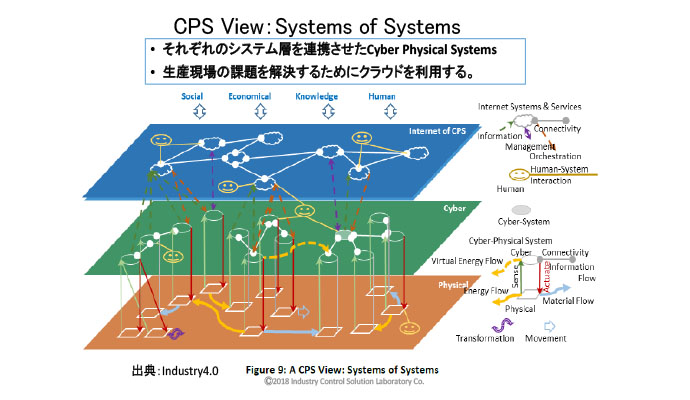

CPSは、モノが動くサプライチェーン(第一層)に連なるデータをサイバー空間でサプライチェーン(第二層)して、そのデータを情報として様々な付加価値を加えたり合成したり分離したりして扱うことができるバリューチェーン(第三層)を形成して、新たな付加価値を創造していくソリューションとなる。

CPPS(Cyber Physical Production System)は、生産工場の設備をPhysical層(第一層)の中心にしておりますので、設備の装置や機器や部品などのデータを管理するサイバー空間(第二層)があって、オブジェクトごとに様々な問題解決のソフトウェアや、AI/ディープニューラルネットワーク/ディープラーニングなどの最新技術を駆使して自動化していくソリューションである。

CPSを展開する場合、フィジカル空間に相当する設備は、サイバー攻撃に強いことが必須となる。

CPPSは生産工場をベースにしているので、特にサイバー攻撃に強い生産工場であることが求められ、安全操業と安定供給を維持するには、サイバー攻撃に強い制御装置が必要になる。

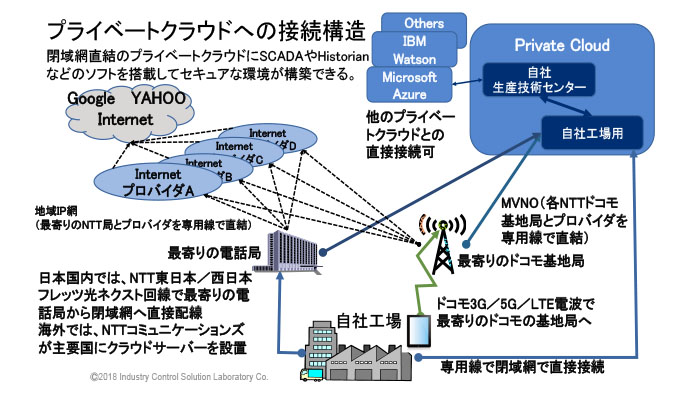

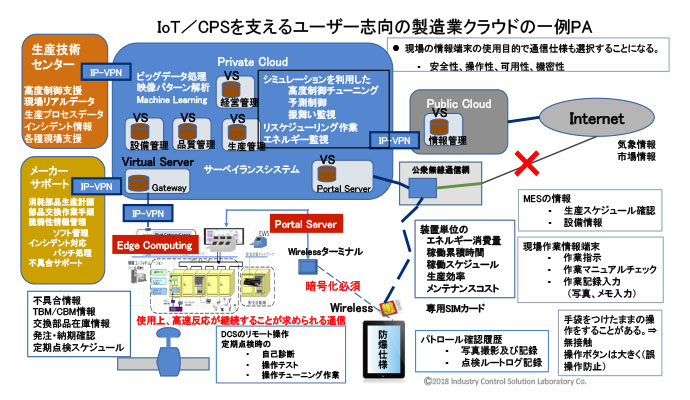

2.CPPSを構成するインフラ

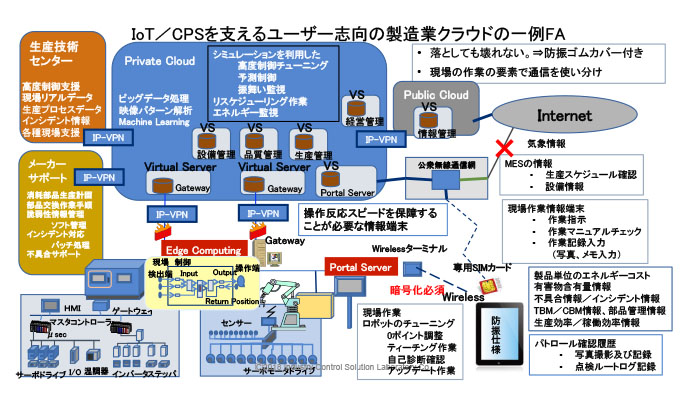

CPPSでビッグデータを扱ったり、AI/ディープニューラルネットワーク/ディープラーニングを扱ったり、大きなメモリ空間が必要であり、高速処理するにも複数のプロセッサを駆使することが必要となる。その空間を物理的Serverで作る場合、処理能力の限界と投資金額及びメンテナンス費用、管理スタッフ経費などその負担は大きい。それに比べて、プライベートクラウドのレンタル料は投資金額が少なくて済む。企業資産を心配するのであれば、バックアップのストレージを自社内に物理ストレージとして持つことでカバーできる。

それでも、企業資産はServerで持ちたいと言う技術者も多い。ところが企業資産で大切なのはServerのハードウェアではなく、データであり企業として所有する知財であり、人材であるということは、企業経営者であれば理解できると思う。

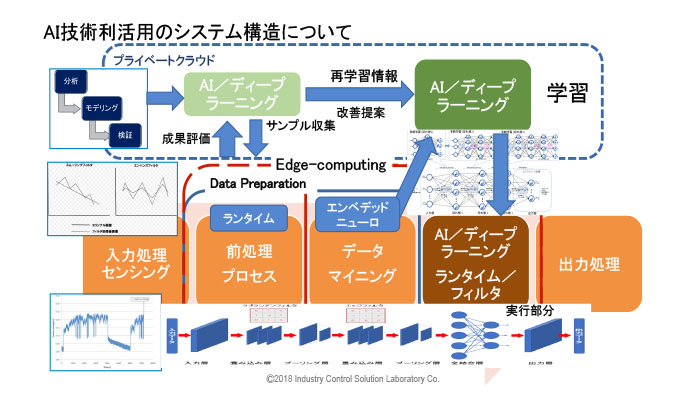

3.AIを導入するには

制御装置で生産する製品の品質向上を目的にAI/ディープニューラルネットワーク/ディープラーニングを使うには、計測データや制御データなどを入力データとして扱い、ノイズなど不要なものを除去する前処理を行い、オブジェクトに当てはまる特徴出しのデータマイニングを行い、ディープニューラルネットワーク/ディープラーニングを使用して出力を対象制御に加える方法となる。もしくは、制御対象を直接操作する。そのAI部分には、学習工程が必要となる。

その仕組みを制御装置に組み入れようとすると、プライベートクラウドとエッジコンピューティングと制御装置の組み合わせが考えられる。

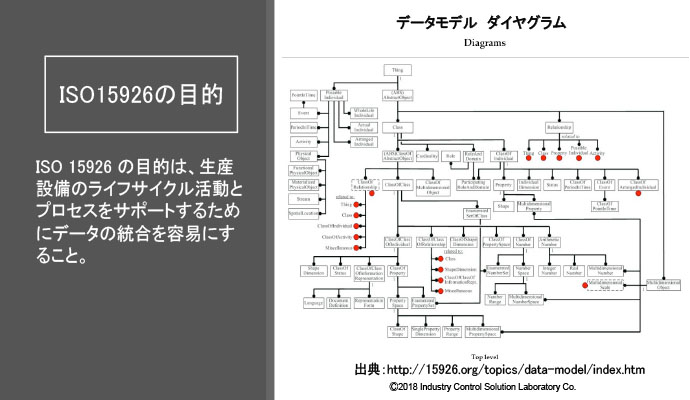

運転オペレーションやメンテナンス作業のナビゲーションをAIで構成することも考えられる。その場合は、テキストを扱ったAIと組み合わせることも考えられる。その場合は、3DCADをHMI(Human Machine Interface)として使用することも視野の範囲に入ってくる。そうなるとISO15926のデータモデリング形式を取り組むことになる。

設備管理及び保全管理では、従来、物理Serverの能力の限界でごく限られた主要制御デバイス(大型モーターやポンプやバルブなど)を対象に行っていたが、プライベートクラウドを使用することで、多くの設備を対象にすることが可能となる。しかも、TBM(Time Based Management)とCBM(Conditioning Based Management)の切り替えを適時行って管理し、部品生産メーカーや制御装置ベンダへ情報提供して、部品発注システム及び部品メーカーの生産計画に連携させることで生産平準化につなげることが可能となる。CBMは、設備の振舞い監視システムに相当する。

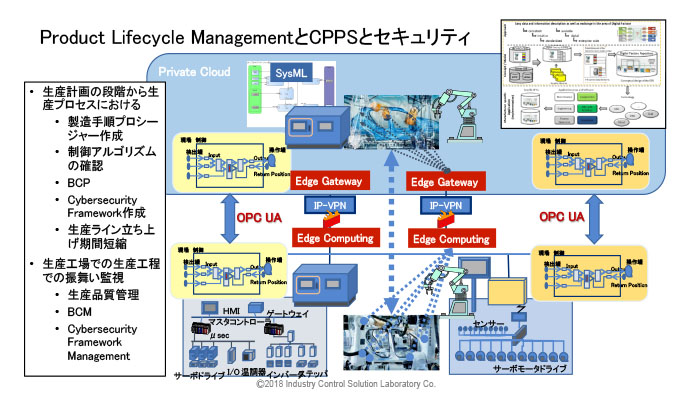

4.設計段階からメンテナンスまで

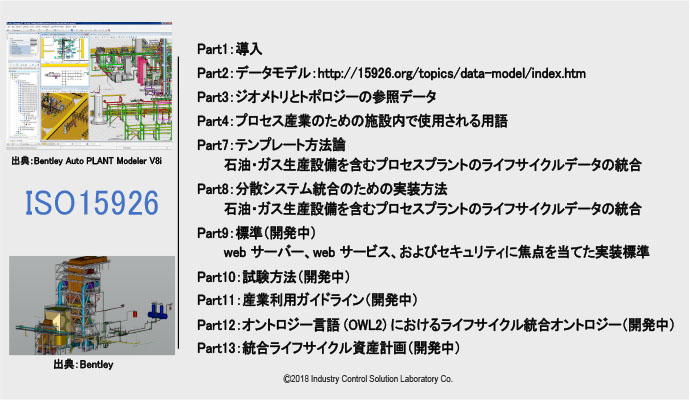

生産工場や制御装置のライフサイクルを考慮した安全(Safety)や事業継続計画(BCP)及びサプライチェーン対応の製品品質管理や設備管理を実施していくには、関連企業連携に対応していく必要がある。その為にISO15926という国際標準化が進んでいる。ISO15926では、3DCADをHMIとして扱い、各オブジェクトに対応できるようにデータや情報連携が必要となる。所謂CPPSを形成することになるが、そのためには、各ソフトウェアが扱える共通のデータ/情報モデル連携が必要となる。そのデータモデルの国際規格がISO15926である。

これを導入したソフトウェアを採用していくことで、設備管理をTBM(Time Base Management)からCBM(Conditioning Based Management)の組み合わせで、消耗部品の交換タイミングを工事計画に合わせて計画していくことができるようになる。その情報を部品発注ソフトウェアと連携させると部品メーカーに発注・納品計画を渡すことができ部品メーカーは計画生産が可能となり、生産の平準化が可能となる。それにより部品メーカーの残業時間短縮も可能となる。交換して廃棄する部品も出てくるので産業廃棄物処理経費の予算計上も見えてくる。つまり、生産工場のオーナーにとっても制御装置ベンダにとっても、部品生産メーカーにとっても、メリットあるCPPSが構築できることになる。

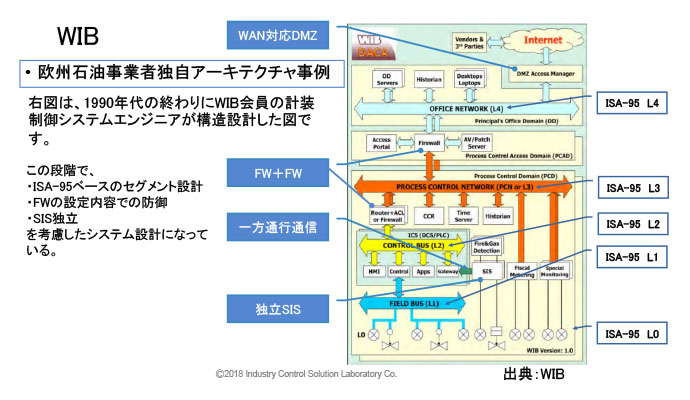

5.サイバー攻撃に強い石油工場

1990年代後半に、石油メジャー企業がメンバーのWIBで計装制御システムエンジニアが作成したシステム規範がある。この中で、プラント制御のDCSとMESのネットワークの間にファイヤーウォールもしくはセキュアルータが置かれている。既にウイルスの侵入を想定したシステム設計を提唱していたことがうかがえる。

2008年にトルコの石油パイプラインがサイバー攻撃で爆発し、2012年にサウジアラビアの石油企業の制御システムで使用されていたコンピュータ3万台のオートブートが書き換えられる被害が出ている。2013年頃はインターネット上にあるマルウェアの9割を検知していたアンチウイルスソフトも2015年には3割以下に検知率が低下。2016年には2割までに下がっている。ファイヤーウォールの検知率も同様である。2016年から2017年にかけてイランでは12日に一度は国内のどこかの石油・ガス・化学プラントが火災もしくは爆発事故を起こしている。2017年12月には安全計装SISをインターネット経由で操作されてコントローラのコンフィギュレーションファイルを書き換えられるといったマルウェアまで登場している。

欧米では、重要インフラについてはインターネットを使用せず、プライベートクラウドを使用するソリューションが拡がっている。

CPPSでプライベートクラウドを使用してインターネットから侵入するリスクが減っても、業者持ち込みPCやソフトウェアやパッチソフトなどで、マルウェアが侵入してくるリスクは存在する。だからと言って業務系ネットワークとの接続を閉ざすと事業性が悪くなる。制御システムのネットワークを監視するだけでは不充分であることは明らかである。

そうなると、サイバー攻撃に強い制御製品で構成したサイバー攻撃に強いシステム設計技術とサイバーセキュリティマネージメントシステムで対応していくしか選択肢がない。

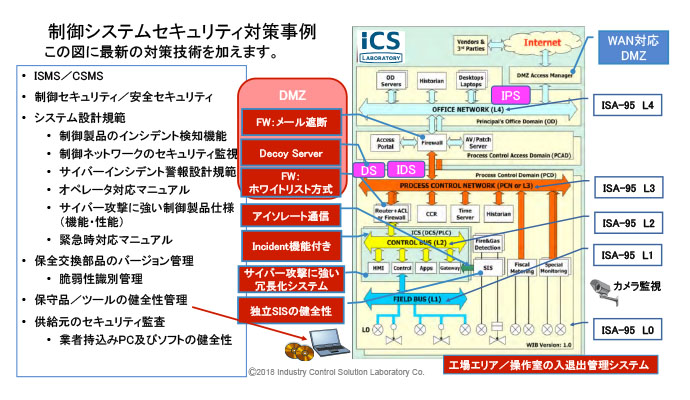

これらのサイバー攻撃手法を研究すると制御装置に持たなければならない制御セキュリティ対策仕様(機能/性能)が見えてくる。それをまとめると右図のようになる。これらの課題をどのように克服し、計画的に予算を確保して対処していくことが肝要となる。

制御装置ベンダにとっては、顧客がこれを実現する為に、装置ベンダとしてどのような課題を引き受けていくことになるのかを明らかにしていく必要がある。これらの課題と対策技術と管理規範は、それぞれの産業で求められる重さが違うことから産業別にセキュリティガイドラインが発行されている。

6.FAにおけるデジタルツイン

ファクトリーオートメーションシステムでもプライベートクラウドの利用はCPPSを支えている。特に、製造現場でモノづくりしている情報をプライベートクラウドにアップして、バーチャル上でもモノづくりを同時にシミュレーションするデジタルツインの活用はいろんな課題解決をしてくれる。

ところが、製造している製品の設計ミスをデジタルツインで見つけることができると言っているソリューションベンダがいるが、生産プロセスにおいて、製造現場に部品が入ってNC/CNCマシンもスタンバイして作業員もスタンバイして成型や塗装や組み立て・検査冶具も揃えている状況で設計ミスが出た場合の損害を考慮すれば設計ミスは製造開始してから見つけるのではなく、あくまでも設計段階で見つけるべきものである。

3DCADやCAE、CAMを連携させてバーチャル上に作業者やロボットも登場させて、生産工程の全てもしくは要所を確認することができる。設計段階で部品の設計精度も上げることができる。

では、デジタルツインでは何を課題とするかというと、製造システムの振舞い監視と故障監視及び生産スピードやタイミング調整、歩留まり監視などが上げられる。もちろんPIMSやLIMSの情報源にもなるだけでなく、ISO22400のKPIを詳細レベルで先行予測できるようになる。AI/ディープニューラルネットワーク/ディープラーニングを活用することで、KPIを最適化するための製造現場へのフィードバックパラメータ調整からフィードフォワード制御も可能となる。(KPI自動制御化)

7.サイバー攻撃に強い制御装置

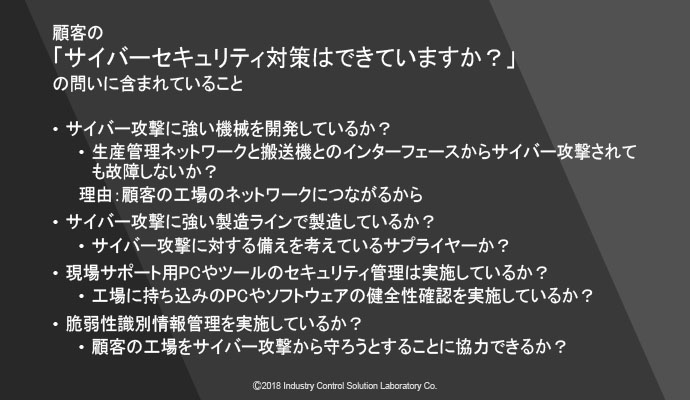

最近、顧客から、「サイバーセキュリティ対策はできていますか?」という問いを投げかけられた時、どのような回答を準備しておくかが大切です。

つまり、サイバー攻撃に強い制御装置を納品し、それを提供できる実力を持った人材を抱えている企業であることが今後の企業価値を高めていくことになります。という。

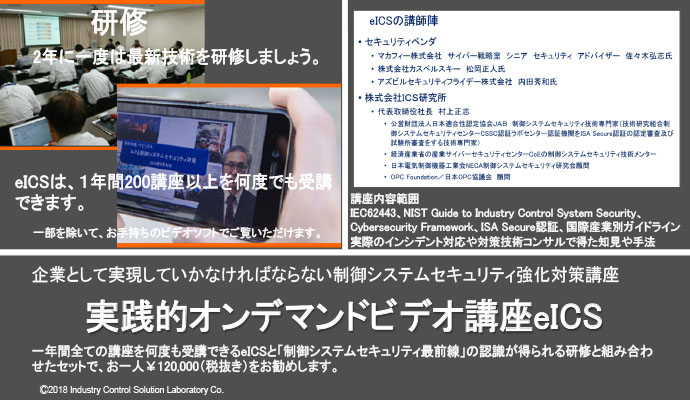

ICS研究所では、制御/安全セキュリティのシステム設計規範作成から対策技術、制御コントローラのセキュリティ対策仕様やインシデント検知/警報システム/緊急時対応マニュアルなど必要となる対策技術から管理方法まで、どのようにすれば良いかを解説しているオンデマンドビデオ講座を233講座以上揃えている。しかも年間受講契約で全ての講座を何度も受講でき、IEC62443やISA Secure認証やNISTのGuide to Industry Control System SecurityからCybersecurity Frameworkをどのように利用すれば顧客が納得してくれるサイバーセキュリティ対策が制御装置に実現できるかを導いてくれる内容です。

是非、お気軽にお声がけください。eICSサイトのお問い合わせからもお問い合わせ受け付けております。